个人隐私的大规模泄漏的一部分来自由于漏洞引起的互联网公司引起的数据库泄漏,也可能来自各种制造商的积极销售和用户数据交换。

文字| Youtian

“嘿,是X小姐吗?我们是XX贷款公司。您可以尝试200,000至150万的信用贷款...”

“ X先生,我想向您推荐您在Fangshan的一次观看别墅……”

“亲爱的X先生,我们主要负责机票转让业务许可证……”

“我们是中国的专业辅导平台……”

“我们主要从事公司许可证的注册和转让,以及收款和转让……”

“无需,没有处理,没有注意力,没有钱,滚出去!”

最近,收到了越来越多的骚扰电话。更可怕的是,总是存在一种幻想云开·全站体育app登录,客户服务比母亲更了解您。例如,我在昨天前一天下载了一个财务应用程序,并接到了一次骚扰电话,询问第二天的贷款。

接到N贷款电话后,您可能会非常可疑。世界所知道的是金钱的缺乏?

那不是,只是您的信息已经泄漏。

它到底是如何泄漏的?这全都取决于这个小工具。

探针盒

这个小工具是“探针框”。

还没听说过吗?今年,315揭示了Shengya Technology Co.,Ltd。Online开发的探针盒。当用户的手机无线LAN打开时,将发送信号到周围区域以查找无线网络。探测框发现此信号后,它可以快速识别用户的手机的MAC地址,将其转换为IMEI号码,然后将其转换为手机号码。

简而言之,只要您打开Wi-Fi,您就可以获得手机号码,不是很棒吗?

该公司还声称,他们的公司在全国范围内拥有约6亿用户的信息,包括用户手机号码和其他信息。只要收到的MAC地址与公司的系统后端大数据匹配,就可以通过匹配图像用户的手机号码来转换用户的手机号码。

那么这些探针盒放在哪里?

当然,这是一个有很多人的地方,例如购物中心,超市,便利店,办公楼等,可以在没有用户知识的情况下获取数据信息。据报道,这些公司还将与某些商店合作,每月只花几百元。购物中心中有11个门,安装了11个探针盒。这些小盒子放在天花板上的空心位置。

现在我知道,也许当您购物,在超市购物并购买东西时,您的手机号码已由其他人获得。在获得这些手机号码后,他们将向大数据分析公司提供整合,并确认某些用户的手机电话,指纹,房地产信息,甚至教育水平和收到的信息。

如果无法确认某些信息,将通过网络钓鱼文本消息进一步改进信息。

随后,此信息将出售给有需要的政党,例如房地产,汽车和金融。这些公司使用信息来购买人工智能服务,使用人工智能技术以低成本向用户骚扰电话,并最终完成工业链。

这不是非法的吗?实际上,从业者很清楚。有人甚至说:如果暴露了315,那么您将在315后开始检查;如果未暴露315,它仍然可以使用1年。

更有趣的是,使用探针框来收集用户信息的公司不是一个小型研讨会。相反,相关公司都是高科技企业,融资的数量通常超过1000万。其中,Bihe Technology Co.,Ltd。在新的第三董事会上列出,其股东是著名的公共关系公司-Blue Cursor。

以下是315家非法获得用户隐私的互联网公司的列表:

中国技术有限公司中心

YIGE技术

Shaanxi Yilongxinke人工智能技术有限公司

Miodie技术

Zhizi信息技术有限公司

Lingwo Network Technology Co.,Ltd。

Shengya Technology Co.,Ltd.

Bihe Technology Co.,Ltd.

Caishen Technology Co.,Ltd.

Samoyed Internet Financial Services Co.,Ltd。

Zhizi信息技术有限公司

目前,盒子的每日活跃性在5,000至10,000台之间,全国使用了30,000多个设备。

您认为探针框可以做到吗?当然不是。

除了骚扰电话外,这个小框也是精确营销的推动力。

Samoyed Financial Services声称是一家新的金融技术公司,该公司成立于2015年5月,依靠其强大的Fintech能力为用户提供“更具包容性和更热身”的互联网金融服务。当前提供的信用服务分为信用卡补偿,现金预付款贷款服务和信用卡贷款。其促销活动下的主要产品是“ Shenbei”。

实际上,依靠侦探箱来检测用户的手机MAC地址并将其转换为电话号码,通过此数据,您甚至可以准确地描绘个人,然后推广产品。

Samoyed Persons声称他们的公司在全国范围内拥有约6亿用户的信息,包括用户手机号码和其他信息。只要收到的MAC地址与公司的系统后端大数据匹配,您就可以在手机号码后面找到您。无论是男人还是女人,年龄,生日,甚至相关的社会属性都暴露了。

如此大量的数据从何而来?

它主要来自用户手机上安装的一些软件。我们通常同意拥有隐藏的秘密的服务法规。

“您要使用我的软件,然后单击以同意我的服务法规。现在,在安装和安装后,该软件通常要求我们给予相关的权限。我可以在稍后使用该软件时生成的用户数据出于商业目的。”相关人员说。

如今,房地产贷款和其他公司已经培训了第三方公司,以便更快地进行骚扰。所有用户的收入细节,教育水平和消费记录都将被泄漏。可以说这是大数据信用。

大数据精确营销

实际上,Wi-Fi探针并不是什么新鲜事物。七八年前,这项技术已经非常成熟。过去,没有重大伤害,也没有大规模的讨论。它现在吸引了每个人的注意力,因为它结合了大数据的力量,并通过诸如相关匹配,角色肖像和行为分析等技术产生了一些惊人的功能。

那么,与用户个人信息从MAC地址相关联的数据来自哪里?除了上述销售大量的探针盒以收集数据外,还可以从第三方数据公司购买数据。

在当今的“大数据时代”中,没有人会惊讶地说欺诈电话可以准确地告诉您的姓名,ID号,家庭地址和其他信息。这些信息是通过各种灰色和黑色行业渠道获得的,它正常出售,包括手机的MAC地址。

360 Tianma安全研究团队告诉Leifeng.com,这些从事数据交易的第三方数据公司的来源是秘密,他们敢说他们中的大多数是非法交易数据:

从小公司购买应用程序注册数据。注册应用程序时,将收集用户的MAC地址,手机号码,移动版本和其他信息。

从黑人行业从业者那里购买。例如,许多网站由于漏洞而泄露了数据库,这些数据可能会被黑客行业广泛出售,黑客行业可能包括用户的手机号码,MAC地址,ID号和其他信息,甚至可能包括房间检查 - 在记录,密码等中

MAC地址是分配给终端设备网络接口的唯一硬码和标识符,并且在生产过程中分配,无法更改,因此许多数据公司将此功能用于设备跟踪。为了响应这些行为,苹果,Google和Microsoft实际上试图采取一些措施来保护用户隐私:

2014年,苹果在iOS 8中添加了一个新功能“ MAC地址随机化”,旨在保护用户隐私;

在2016年,微软还将此功能添加到Windows 10系统中,该功能有助于保护用户隐私并根据设备MAC地址进行跟踪;

Android对于MAC随机化非常特别。此新功能也已在Android 5.0 Lollipop中添加,但是由于缺陷kaiyun全站网页版登录,大多数设备都被禁用。此功能已添加到新的Android P系统中,但它是一个实验功能,可以在开发人员选项中启用。

实际上,iOS,Android和Windows 10系统实现的MAC地址随机化技术存在一些差异。 iOS和Android系统终端设备仅在搜索附近可用的无线网络时才使用随机生成的MAC地址。当将终端设备连接到无线网络时,终端设备将使用其原始MAC地址。为了方便本文,我们共同称其为“半随机化”。

Windows系统终端设备连接到无线网络后,它将继续使用MAC地址随机化技术。为了方便本文,我们共同称其为“完全随机化”。

看来Windows 10提供的MAC地址随机化技术比iOS和Android更好。让我讨论为什么有两种方法可以实施它们:

许多公司通过MAC地址(类似于Home Router Mac地址的白名单)来管理终端设备。如果终端设备是完全随机的,则每个Wi-Fi连接的MAC地址将是不同的,并且不是唯一的,对于企业来说,以统一的方式管理它是不便的。

iOS和Android采用半随机解决方案,可以满足企业的业务需求,以通过MAC地址管理终端设备,而无需任何配置。

在Windows 10中,尽管采用了完整的过程随机化方案,但也可以为特定的网络环境手动禁用随机化功能。禁用后,Windows操作系统将使用设备的原始MAC地址连接到目标网络。您可以通过以下图所示的操作步骤相应地配置特定网络:

随机技术的目的是防止跟踪,相应地,还有绕过随机化以获得设备的真实MAC地址的想法。有几种绕过随机化的常见方法:

ios&android:

1。功能攻击:将目标设备放在连接的状态下,并且通信目前使用真实的MAC地址。如果目标不连接到热点,我们可以使用“已知热点攻击”来创建常见的公共Wi-Fi热点名称,例如“ CMCC”,“ Starbucks”等。当目标自动连接到我们的热点时,随机化会失败。 ,您可以获得手机的真实MAC地址;

2。漏洞攻击:RTS框架攻击。 2017年的一份研究报告指出,可以使用Wi-Fi芯片的缺陷处理低级控制消息,以获取设备的真实MAC地址:通过向无线客户端发送RTS框架,它将返回CTS回复信息,然后使用Real Mac回复信息。地址。

Windows 10:

脆弱性攻击:例如,在以前发生了设计缺陷。当设备的随机MAC地址更改时,Wi-Fi数据框架中的序列计数器不会重置。使用这些序列号信息,我们可以跟踪设备的MAC地址并绕过MAC地址的随机保护。

Wi-Fi是否有效?

当前,专注于精确营销概念的制造商主要使用面部识别和Wi-Fi探测技术,通过收集的MAC地址和第三方数据(例如付款数据,成员数据,在线数据,地理位置,地理位置和其他)来实现精确营销信息。集成以获取用户的完整肖像,并在销售过程中将其用于信息支持。

这项技术也是未来新零售的突破。目前,已实现的公司包括JD Home,Zhongke Aixunkaiyun.ccm,Youmeng等。

但是应该强调的是,安全不应该出售恐惧。

通过Wi-Fi探针获得个人隐私主要是由其背后的“数据”赋予的。如果基于此Mac的终端设备从未在任何地方注册,则Wi-Fi探针将无法获取任何信息。个人隐私的大规模泄漏的一部分来自由于漏洞引起的互联网公司引起的数据库泄漏,也可能来自各种制造商的积极销售和用户数据交换。

360 Tianma安全研究团队还强调了几个要点:

1。Wi-Fi探测技术采用被动嗅探。

这种被动的嗅探方法导致了这样一个事实,即Wi-Fi探针设备基本上是无法检测到的,而恶意Wi-Fi热点的解决方案无法解决此问题。同时,国防措施(例如MAC地址随机化)的有效性并不理想。

2。Wi-Fi探针主要利用协议中的缺陷。

从MAC地址随机化等技术中,我们可以看到,主流操作系统制造商已努力尝试减少MAC地址跟踪造成的伤害。但这最终是由于Wi-Fi协议中的缺陷。为了完全解决问题,它仍然需要依靠相关标准的更新。不幸的是,在WPA3 Update Description中没有提及有关抵制设备跟踪的信息。

3。关闭Wi-Fi功能不一定可行。

从理论上讲,关闭Wi-Fi后,您可以避免Wi-Fi探针设备的攻击,但实际上,某些手机根本无法关闭Wi-Fi功能。尽管显示了显示器,但Wi-Fi广播数据包仍将定期发送。

315随访

昨天的315号显然与去年的健康演讲不同,而雷神的锤子是无情的。

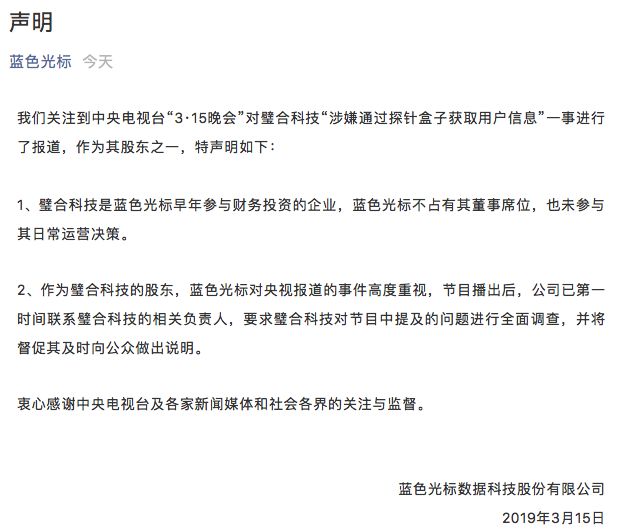

作为Bihe Technology的股东之一,蓝色光标立即发表了一份声明:

1。BiheTechnology是一家Blue Cursor在早期参加金融投资的公司。蓝色光标没有占据其董事会席位,也没有参加日常运营决策。

2。作为BIHE技术的股东,蓝色光标非常重视CCTV报告的事件。该计划播出后,该公司尽快与BIHE技术负责的相关人员联系,并要求Bihe Technology讨论该计划中提到的问题。将进行全面的调查,并敦促及时的解释向公众及时解释。

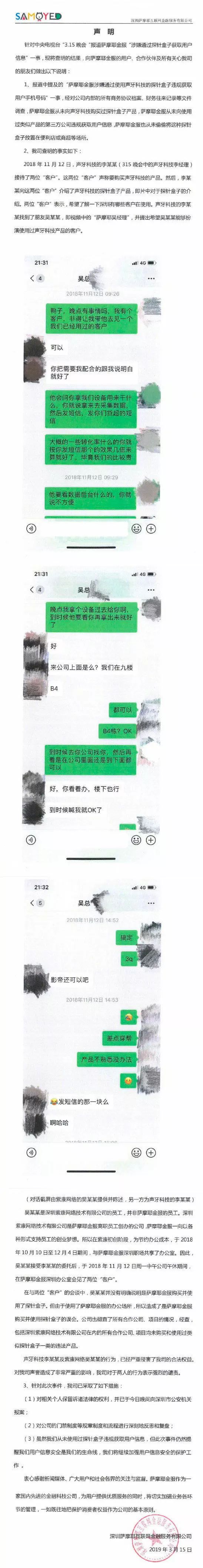

CCTV的报告发布后,Samoyed Financial Services当天在21:33就其官方微博发出了声明,他说:“我们的公司已举行了紧急会议,并成立了一个特别调查团队,以全面调查上述问题在程序中。”

声明发出三个小时后,3月16日上午0:29,Samoyed Financial Services再次发布了有关其官方微博的声明,宣布了调查结果。

Samoyed Financial Services在一份声明中说,在调查了公司内的所有业务协议文件,金融交易记录和其他文件之后,Samoyed Financial Services从未从Shengya Technology购买Probe Box产品,而Samoyed Financial Services从未使用过。具有类似产品的第三方公司已违反法规获得了用户信息,而Samoyed Financial Services从未将此调查盒列入便利店或超市。

关于CCTV 3.15党的场景,Samoyed Financial表示,它是深圳Zikang Network Technology Co.,Ltd。的雇员,由其前雇员及其Proce Box的销售人员创立的雇员在Samoyed Financial中。办公空间中的合作“绩效”。

Samoyed Financial Services在一份声明中指出,它发现2018年11月12日,Shengya Technology的Li Moumou(315 Gala的Shengya Technology的Li Moumou)收到了两个“客户”。这两个“客户”声称购买了Sonoya Technology的产品。然后,Li Moumou将Sonoya Technology的探针盒产品引入了这两个“客户”,即电影中的探针盒的引入。两个“客户”说,他们希望知道深圳的哪些客户正在使用它。 Shengya Technology的Li在视频中找到了他的朋友Wu,即“ Samoyed Manager Wu”,并表示希望Wu可以扮演使用Shengya Technology Products的客户的角色。

关于这一事件,Samoyed Financial Services表示已采取措施:

诉诸法律的权利是为相关个人保留的,并已将案件报告给深圳公共安全器官;

深入反映和审查公司的访问控制系统以及其他规则和程序;

继续加强对用户信息安全的保护。

出乎意料的是,在315年反遭受反对的公司实际上说这是一名雇员,并报告了此案?看来这种瓜仍然需要吃掉。

-结尾 -